-

史宾格安全及隐私合规平台3分钟完成一周工作量 更快实现隐私合规

-

IP信誉查询多因子计算,多维度画像

-

智能数据安全网关为企业数据安全治理提供一体化数据安全解决方案

-

4网址安全检测

-

5SMS短信内容安全

-

6百度漏洞扫描

-

7爬虫流量识别

-

8百度AI多人体温检测

-

9工业大脑解决方案

-

10APP安全解决方案

-

11企业人员安全意识解决方案

-

12安全OTA

-

13大模型安全解决方案

-

14安全知识图谱

-

15智能安全运营中心AISOC

热门主题

百度安全广告欺诈识别与治理入选Blackhat 2022 USA安全顶会

2022-08-17 21:16:1427128人阅读

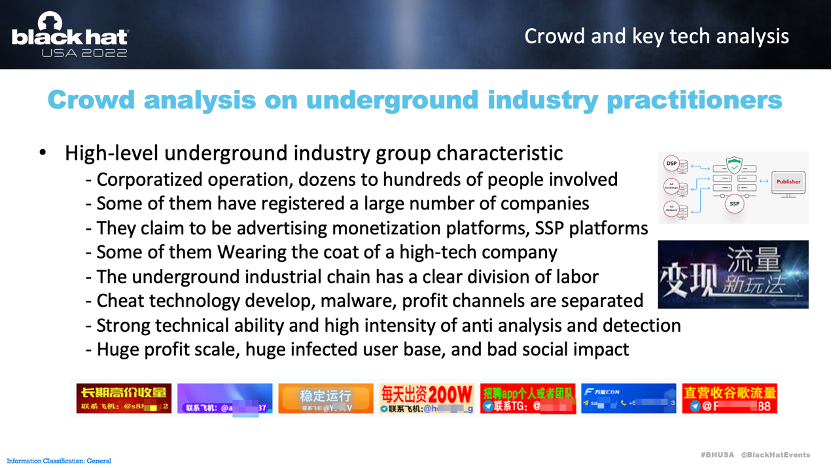

广告作为互联网公司的主要盈利模式,随着流量成本的不断攀升,虚假流量(又称异常流量或虚假广告)及其治理可能是一场永无休止的战争。在北京时间8月12日的Blackhat 2022 USA上,百度安全发表了以《The Battle Against the Billion-Scale Internet Underground Industry: Advertising Fraud Detection and Defense》为题的研究,讲述了基于当下广告联盟运作方式中的广告欺诈识别和反欺诈治理,为数字广告的黑灰产打击指明了症结所在。

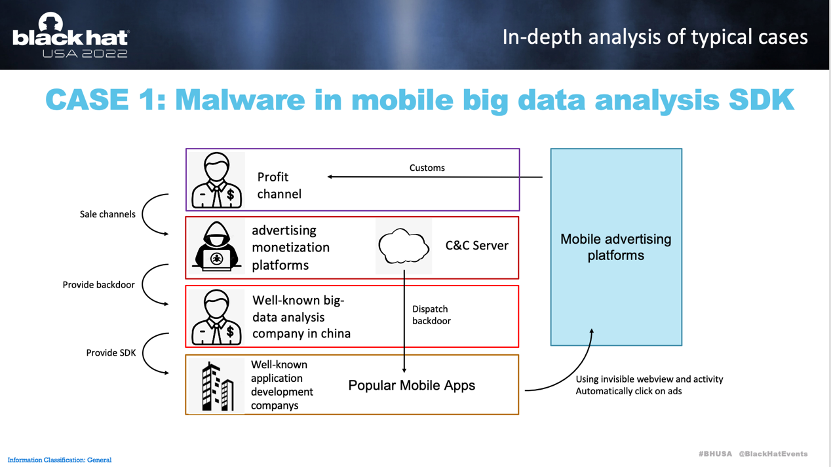

议题分析了3个有代表性的案例,涉及移动端、PC端等场景。

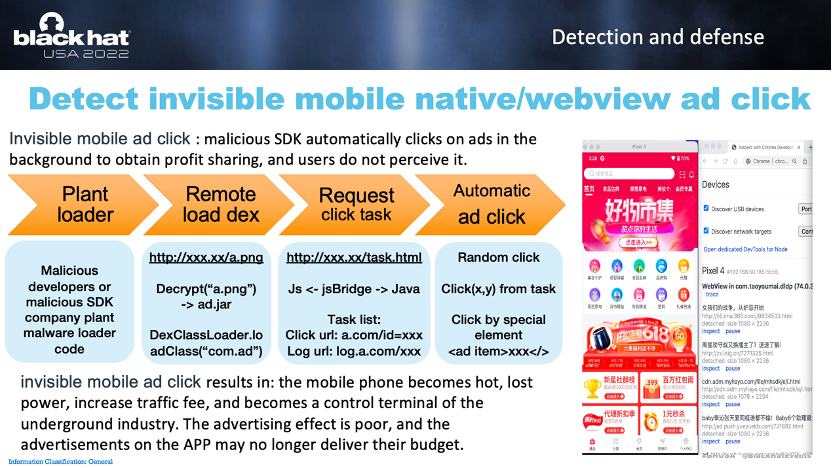

为了追踪、打击这些黑灰产行为,百度安全主导开发了 Heracles 项目,该项目使用了前沿的设备指纹生成技术去识别这类黑产工具,例如对无头浏览器、按键精灵工具和云手机的识别;同时使用行为分析沙箱进行大规模的APP样本分析,提早发现、感知移动端广告暗刷行为。通过这些方案的落地应用,已经显著降低了各类广告欺诈风险。

在Heracles项目的支持推动下,已经有上百个相关黑灰产从业者因涉嫌诈骗、非法控制计算机信息系统、破坏生产经营等非法行为被抓捕。